Graylog

Zarządzanie logami to nie tylko gromadzenie ich w centralnym repozytorium i mozolne przeglądanie w poszukiwaniu błędów oraz zagrożeń. Dobre narzędzie do analizy logów pozwala na stworzenie mechanizmu pokazującego statystyki, trendy oraz alarmującego o coraz częściej pojawiających się nieprawidłowościach. Graylog spełnia te oczekiwania z nawiązką.

Funkcjonalność, bo rozwiązanie ma być użyteczne

Skalowalność, bo narzędzie musi być dopasowane

Szybkość, bo liczy się czas reakcji gdy sytuacja jest trudna

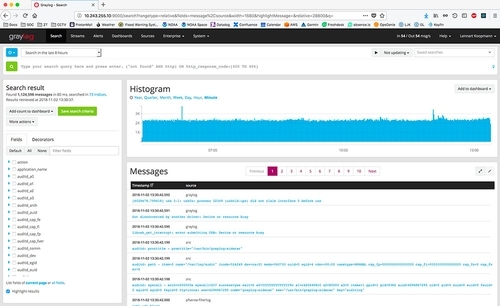

Analizuj dane nawet jak wpłynęły sekundę temu. W miarę upływu czasu odkrywaj więcej informacji, zagłębiając się w wyniki wyszukiwania, aby dokładniej eksplorować dane i znaleźć właściwą odpowiedź.

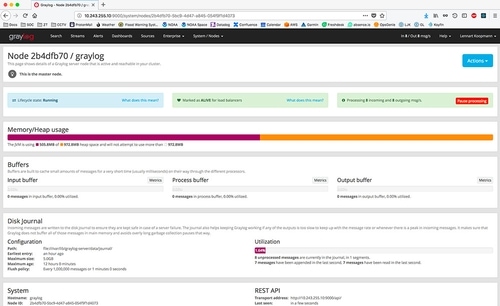

Skaluj w poziomie, aby sprostać obciążeniom o dowolnym rozmiarze, od jednego lub dwóch gigabajtów do kilku terabajtów dziennie. Wbudowana odporność na awarie umożliwia rozproszone i zrównoważone obciążenie.

Wyszukuj, agreguj, analizuj, wizualizuj i raportuj natychmiast istotne dane na jednym ekranie, zwiększając wydajność i kończąc frustrację. Wyszukuj i badaj wiele problemów naraz dzięki wielowątkowemu odzyskiwaniu danych, oszczędzając znaczną ilość czasu.

Dlaczego Graylog?

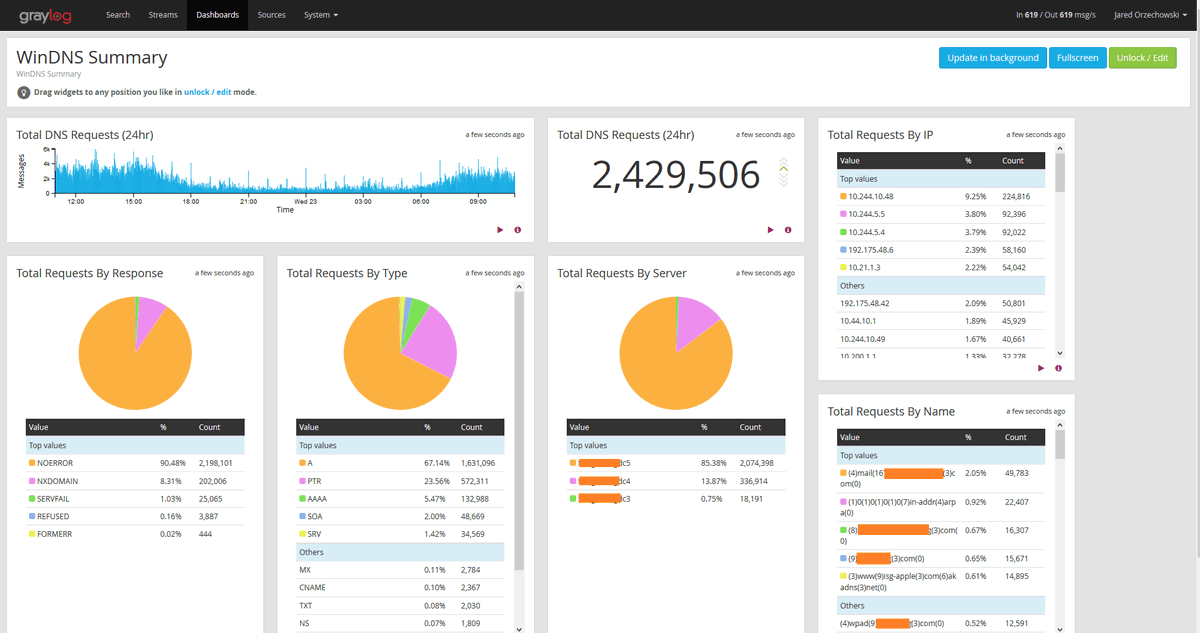

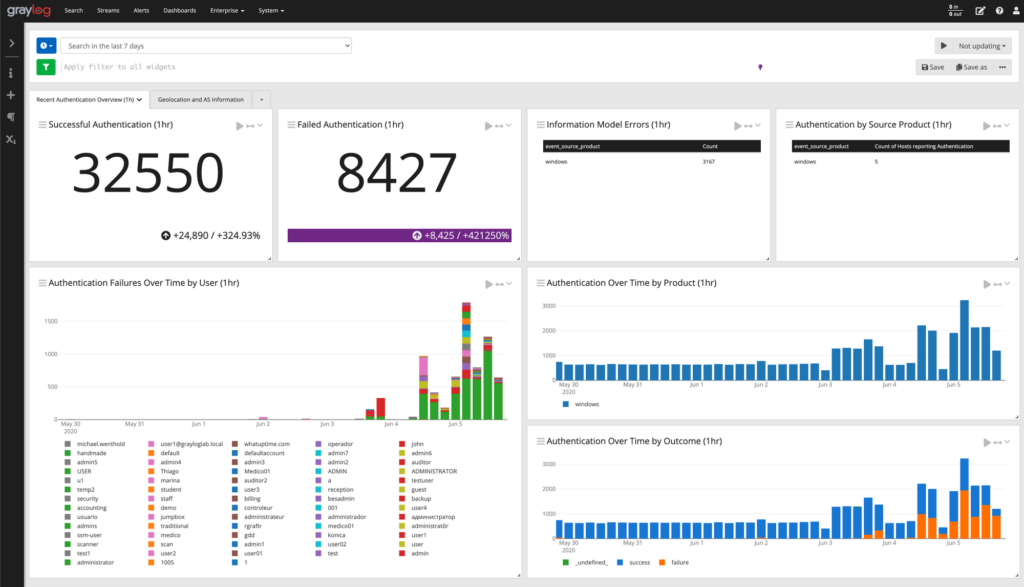

Nie komplikuj, czyli czytelne dashboardy

Z łatwością twórz niestandardowe pulpity nawigacyjne, aby wizualizować różnorodne wskaźniki i trendy na jednej stronie. Korzystaj z przejrzystych wykresów i tabel, aby dogłębnie zbadać dane.

Szybciej reaguj na zagrożenia

Twórz zapytania w ciągu kilku minut, a wykonuj je w milisekundach. Zapisuj i udostępniaj złożone zapytania dzięki zaawansowanym wynikom wizualizacji danych i agregacji danych.

Nigdy nie trać danych

Zapobiegaj utracie danych w przypadku awarii sieci. Produkt posiada wbudowaną odporność na awarie bez konieczności stosowania dodatkowych komponentów i zapewnia rozproszoną, zrównoważoną pracę.

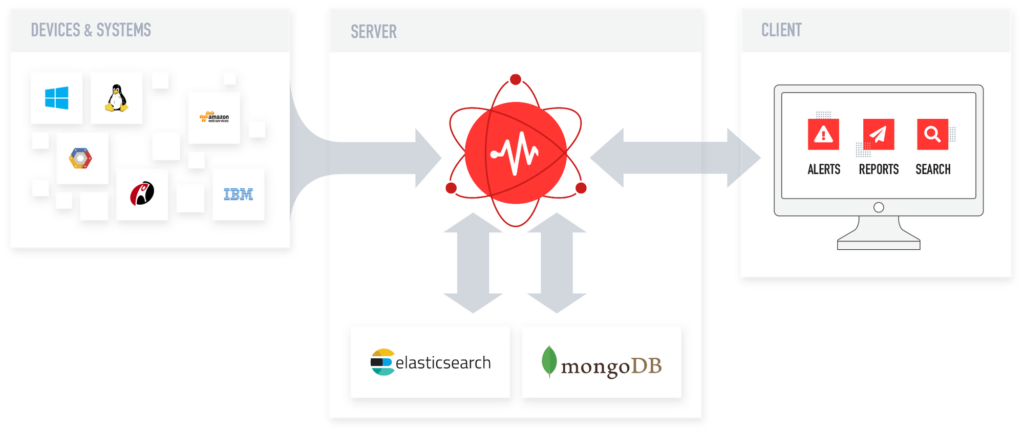

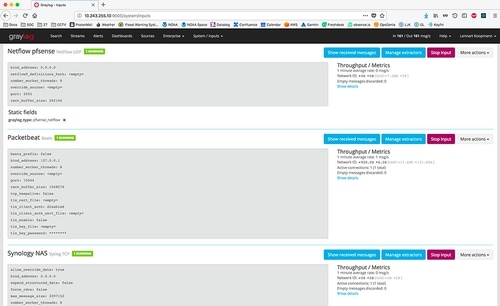

Wprowadź wszelkie dane

W pełni konfigurowany nasłuch pozwali Ci wysłać do Grayloga praktycznie każdy rodzaj danych. Dostrój zakres logowanych danych na jednym, wielu lub wszystkich punktach końcowych w ciągu kilku sekund, aby dostosować się do nowych zagrożeń, problemów z wydajnością lub innych wyzwań w infrastrukturze lokalnej i chmurowej.

Wygodna implementacja:

• Virtual Machine Appliances for VMware;

• Linux OS: Ubuntu, Debian, CentOS, SLES;

Proste licencjonowanie:

• wersja OPEN;

• wersja OPERATIONS;

• wersja SECURITY;

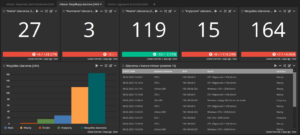

Przykładowe wizualizacje danych z naszych wdrożeń, czyli jak Graylog może działać u Ciebie.

Każda infrastruktura u naszych Klientów jest inna. Czasami różnice są bardzo duże, a czasami różnica w stosie technologicznym jest minimalna. Za każdym razem podczas wdrożenia analizujemy aktualną sytuację i proponujemy praktyczne scenariusze użycia i pracy z logami. Poniżej kilka przykładów, niektóre na pewno można zbudować w Twojej sieci.

Zestawienie udanych i nieudanych logowań do stacji roboczych w sieci z Active Directory (ostatnie 24h)

Dowiedz się więcej o Graylog!

Mamy dla Ciebie dwie opcje, aby dowiedzieć się więcej w kontekście centralnego składowania logów i ich analizy. Zdecyduj samodzielnie jakie będą Twoje następne kroki.

W zakresie Graylog świadczymy usługi:

Wdrożenie Graylog

Kompleksowa usługa polegająca na wdrożeniu Grayloga w Twojej sieci firmowej. Z nami nie tylko zainstalujesz komponenty systemu, ale także dopasujesz możliwości programu do swoich firmowych procesów i procedur. Ułatw sobie "start" z rozwiązaniem Graylog i zaproś do współpracy naszego inżyniera.

Wsparcie techniczne

Jeżeli wdrożysz z nami Grayloga w swojej organizacji, to nasza usługa nie kończy się w dniu kończącym wdrożenie. W ramach usługi wdrożenia zawsze proponujemy Ci nasze wsparcie, które pozwoli Ci zagwarantować Twojej instalacji Grayloga naszą pomoc w rozwiązywaniu problemów, aktualizacjach oraz asystę w ewolucji widoków prezentujących dane.

Warsztaty Graylog Open

Jest to praktyczna forma szkoleniowa, podczas której usystematyzujesz swoją wiedze na temat logów, samego Grayloga oraz codziennej pracy z wykorzystaniem pełnych możliwości tego narzędzia. W trakcie warsztatów, trener wspólnie z uczestnikami przeanalizuje wiele prawdziwych scenariuszy analizy logów i odkryje źródło problemów czy incydentów.